- · 《装备维修技术 》刊物宗[06/29]

- · 《装备维修技术 》征稿要[06/29]

- · 《装备维修技术 》投稿方[06/29]

- · 《装备维修技术 》栏目设[06/29]

美国安局网络间谍主力装备曝光!

作者:网站采编关键词:

摘要:这款控制全球海量设备的木马会让你的信息大门敞开 在日前美国国家安全局(NSA)组织针对全球数亿公民及行业龙头企业长达十余年的网络攻击被曝光后,美国国安局网络攻击武器库中

这款控制全球海量设备的木马会让你的信息大门敞开

在日前美国国家安全局(NSA)组织针对全球数亿公民及行业龙头企业长达十余年的网络攻击被曝光后,美国国安局网络攻击武器库中的又一种主力装备露出马脚。国家计算机病毒应急处理中心14日正式发布了美国国家安全局专用“NOPEN”远程木马技术分析报告,将美国情治部门的网络间谍手段揭露在世人面前。《环球时报》记者注意到,根据报告描述,“NOPEN”远程木马一旦被植入受害者计算机,就会成为“潜伏者”,随时向攻击者敞开“金库大门”,各种机密数据、敏感信息“一览无余”。有证据显示,该款木马已经控制全球各地海量的互联网设备,窃取了规模庞大的用户隐私数据。

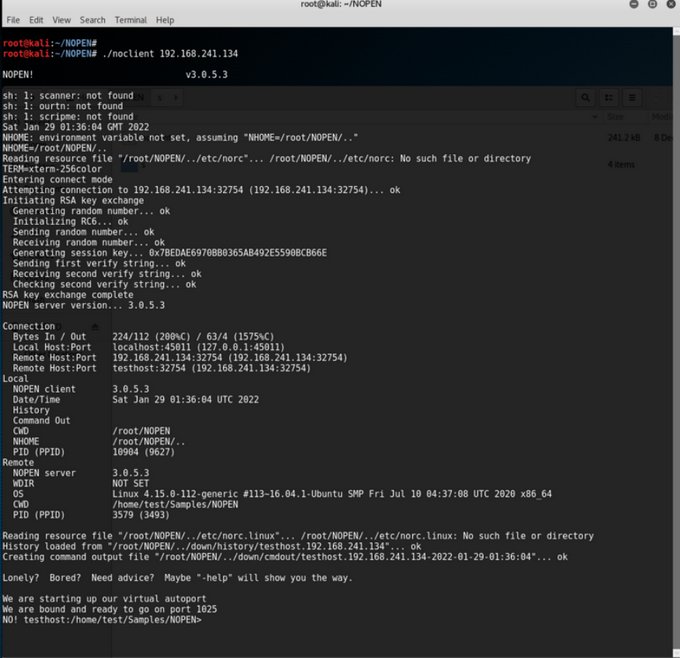

国家计算机病毒应急处理中心通过技术分析,还原了“NOPEN”木马的攻击过程。报告指出,“NOPEN”木马工具为针对Unix/Linux系统的远程控制工具,主要用于文件窃取、系统提权、网络通信重定向以及查看目标设备信息等,是美国国家安全局接入技术行动处(TAO)远程控制受害单位内部网络节点的主要工具。通过技术分析,国家计算机病毒应急处理中心认为,“NOPEN”木马工具编码技术复杂、功能全面、隐蔽性强、适配多种处理器架构和操作系统,并且采用了插件式结构,可以与其他网络武器或攻击工具进行交互和协作,是典型的用于网络间谍活动的武器工具。

相关网络安全专家对《环球时报》记者表示,这种恶意软件一旦被植入受害者计算机,就会成为“潜伏者”,随时等待上线的“暗号”唤醒,并向攻击者敞开“金库大门”,各种机密数据、敏感信息“一览无余”,并且还可以将受害者的计算机作为“桥头堡”,对受害者所在单位的内部网络进行层层突破,直到完全掌控受害者单位内部网络中的全部信息。

图:主控端连接目标受控端

报告显示,“NOPEN”远程木马具有极高的技术水平,可对现有多数网络服务器和网络终端进行远程控制,既可以由攻击者手动植入,也可以由美国国家安全局的网络攻击武器平台自动植入受害者的互联网设备,更能够在受害者的内网中秘密执行多种窃密、破坏等控制指令,潜伏在目标网络中持续完成间谍任务。有证据显示,美国国家安全局利用“NOPEN”远程木马控制了全球各地海量的互联网设备,窃取了规模庞大的用户隐私数据,造成难以估量的严重损失。

值得注意的是,根据黑客团体“影子经纪人”?(Shadow Brokers)泄露的美国国家安全局内部文件,“NOPEN”木马工具为美国国家安全局开发的网络武器,是一款功能强大的综合型木马工具,也是美国国家安全局接入技术行动处(TAO)对外攻击窃密所使用的主战网络武器之一。

“NSA作为全球顶级军事强国的研发机构,研发出的武器自然不可能放在武器库中生锈。”网络安全专家表示,从“斯诺登”事件中,国际社会已经知悉,美国军事情报机构长期对全球各国实施网络监控和网络窃密,这些网络武器就是其实施网络监控的重要手段。

2017年4月,“影子经纪人”公布了一大批NSA开发的网络攻击工具,NSA隶属于美国国防部,因此,这些网络攻击工具完全属于军事用途,被称为“网络武器”可谓实至名归。例如,2017年5月12日,“永恒之蓝”勒索病毒在短时间内席卷全球,犹如网络空间中的“新冠病毒”,给众多企业和个人用户造成了严重的经济损失和数据损失。直到今天,“永恒之蓝”系列勒索病毒仍未完全消除。网络安全专家表示,众所周知,“永恒之蓝”病毒之所以拥有如此强大的传播力和破坏力,正是由于其源自NSA网络武器库中名为“永恒之蓝”的超级漏洞利用工具。“永恒之蓝”事件使国际社会第一次见证了网络武器的可怕威力,但这种“大规模杀伤性”武器却只是NSA庞大网络武器库中的“冰山一角”。

“事实上,NSA武器库中绝大多数装备是来无影去无踪的各类‘隐身战机'‘隐身潜艇',可在受害者不知不觉中轻而易举地‘探囊取物'。”网络安全专家对《环球时报》记者表示,此次国家计算机病毒应急处理中心披露的“NOPEN”木马就是NSA武器库中的主力装备之一。

此外,《环球时报》记者获悉,根据国家计算机病毒应急处理中心的技术分析,“NOPEN”木马被证实对当前多种主流的计算机环境仍然有效。网络安全专家认为,有理由认为,在网络上很可能仍然存在大量没有被发现的受害者,这些受害者面临长期而严重的网络安全风险。并且,这些网络武器的泄露和扩散进一步加剧了日益严峻的网络安全形势,严重危害国际互联网的整体安全,网络空间的军事对抗是必将是一场“零和博弈”,国家计算机病毒应急处理中心的报告再次向全世界敲响了警钟。

文章来源:《装备维修技术》 网址: http://www.zbwxjs.cn/zonghexinwen/2022/0314/1990.html